Опфр расшифровка: ОПФР — это… Что такое ОПФР?

Документы

Постановление Правительства Российской Федерации от 27.08.2014 № 860

О переносе выходных дней в 2015 году

Документ от 03.09.2014 16:11:50:

Загрузить

Постановление Правительства Российской Федерации от 28.05.2013 № 444

О переносе выходных дней в 2014 году

Документ от 28.01.2014 23:16:17:

Загрузить

Постановление Администрации Приморского края от 13.11.2007 № 296-па

О квалификационных требованиях к профессиональным знаниям и навыкам, необходимым для исполнения должностных обязанностей государственными гражданскими служащими аппарата Губернатора Приморского края, аппарата Администрации Приморского края, органов исполнительной власти Приморского края

Документ от 07.04.2014 23:11:27: Загрузить

Постановление Губернатора Приморского края от 09.03.2010 № 15-пг

О порядке назначения некоторых дополнительных выплат государственным гражданским служащим Приморского края, представителем нанимателя которых является Губернатор Приморского края

Документ от 27.05.2020 12:29:43: Загрузить

Закон Приморского края от 24.12.2007 № 171-КЗ

О порядке и условиях выплаты единовременного поощрения государственным гражданским служащим Приморского края

Документ от 16.01.2013 11:25:09: Загрузить

Постановление Губернатора Приморского края от 24.12.2013 № 96-пг

Постановление Губернатора Приморского края от 27. 07.2012 № 57-пг

07.2012 № 57-пг

Об утверждении Служебного распорядка органов исполнительной власти Приморского края, подразделений аппарата Губернатора Приморского края и аппарата Администрации Приморского края

Документ от 07.04.2014 23:10:41:

Загрузить

«ГУ ОПФР» — slova365.ru — расшифровка любых сокращение!

Расшифровка аббревиатуры:

«ГУ ОПФР» Транскрипция сокращения: Транслитерация: GU OPFR Случайное сокращение: «ИМХиМ» Расшифровка аббревиатуры: «ИМХиМ» Институт мирового хозяйства и мировой политики Транскрипция сокращения: … Случайное сокращение: «ОПСЕ» Расшифровка аббревиатуры: «ОПСЕ» Ассоциации организаций предпринимателей столиц Европы Транскрипция сокращения: Office of Public Service Employment перевод: Управление госу … Случайное сокращение: «фармкадр» Расшифровка аббревиатуры: «фармкадр» фармацевтический кадр Транскрипция сокращения: … Случайное сокращение: «АЭРР» Расшифровка аббревиатуры: «АЭРР» Агентство экономического развития регионов Транскрипция сокращения: … Случайное сокращение: «ДКХК» Расшифровка аббревиатуры: «ДКХК» дикафеоловая хинная кислота Транскрипция сокращения: … Случайное сокращение: «АГКА» Расшифровка аббревиатуры: «АГКА» Алматинская городская коллегия адвокатов Транскрипция сокращения: … Случайное сокращение: «горэкскурсбюро» Расшифровка аббревиатуры: «горэкскурсбюро» городское экскурсионное бюро Транскрипция сокращения: … Случайное сокращение: «НИСИС» Расшифровка аббревиатуры: «НИСИС» Научно-исследовательский институт сланцевой и сапропелевой промышленности Транскрипция сокращения: … Случайное сокращение: «АСРЗ» Расшифровка аббревиатуры: «АСРЗ» Аркульский судостроительно-ремонтный завод им.

жить можно? Нужно! — Жыццё Палесся. Мозырь

ИСТОРИЯ ВОПРОСА

Людмила Аркадьевна ЩЕПАНОВСКАЯ, заведующая отделением для лиц с ОПФР УО «Мозырский государственный профессиональный лицей строителей», рассказывает об особенностях работы отделения:

– Только в 2017 году возникли проблемы с набором учащихся, а все эти годы учащиеся набирались по списочному составу. В интернатах и вспомогательных школах с детьми проводится профориентационная работа, составляются списки по выбранным профессиям. Естественно, с учетом географии: к нам приходят дети из близлежащих районов.

Дети с ОПФР имеют умственные отклонения и в школах обучаются по специальным программам. Они не получают аттестат о базовом образовании, у них отдельные документы о специальном образовании.

В общежитии они живут вместе с остальными ребятами, и у них нормальные взаимоотношения. Раньше была идея выделить им отдельный этаж, но в целях адаптации мы пришли к выводу, что рядом с обычными детьми им будет лучше и проще, поэтому мы никогда их не отделяли. Участвуют наравне со всеми во всех наших профессиональных конкурсах, в художественной самодеятельности. Они ничем не отличаются от остальных ребят, просто у них общеобразовательные знания на более низком уровне, есть затруднения больше в обучении наукам, чем профессии.

Учатся они в отдельных группах, получая только профессиональный компонент, общеобразовательный – математика, языки и проч. – компонент у них отсутствует. Есть профессиональная лексика, белорусский язык и спецпредметы, необходимые для освоения профессии.

Предприятия раньше брали таких выпускников без проблем, а если хорошо себя зарекомендовал на производственной практике, то вообще с удовольствием, но сегодня и здоровому специалисту порой сложно найти работу в строительной сфере. Сложности с трудоустройством бывают разные: в его родном районе нет работы, а где она есть – сложности с жильем, потому что общежития предоставляются в первую очередь сиротам.

Профессиональные навыки ребята осваивают по определенному перечню профессий, на которые имеются разрешения. На сварщиков, например, их не учат, но штукатуры, облицовщики, маляры, плотники выходят обученные и старательные.

Сложно сказать, почему вдруг возникли проблемы с набором. Есть такое мнение, что стали больше снимать еще в школах эти диагнозы, нередко по настоянию родителей. Но всегда ли объективно и на пользу, сказать сложно.

Возможный выход – интегрированные классы, когда такие дети не выделяются в отдельные группы, а учатся наравне со всеми в небольших количествах, в Минске и Минской области по такому пути пошли уже давно. Программа немного изменяется: когда товарищи по учебе с базовым образованием идут на уроки по общеобразовательным предметам, эти ребята идут на уроки по спецтехнологиям, им для освоения профессии дается больше часов.

Детей этих надо социализировать, помогать найти свое место в жизни, чтобы не пропали в житейских сложностях и не висели на шее у своих родных и государства больше необходимого…

В этом году уже звонили из интернатов и спецшкол, но мы всем пока отказали.

ВЗГЛЯД ИЗНУТРИ

Преподаватель спецдисциплин отделочников высшей категории, куратор групп ОПФР Елена Андреевна ТАРАСОВЕЦ выражает обеспокоенность:

– Беспокоит вопрос: куда денутся эти дети? Где получат профессию, которая должна помочь обеспечивать себя? Ведь проблема никуда не исчезнет, их все равно надо будет где-то учить, и это должно быть удобное со многих точек зрения место. Другой аспект: за эти годы накоплен большой опыт работы с такими детьми. Сейчас он окажется не востребован, а на новом месте придется начинать все сначала, а это всегда нелегко.

Дети очень разные: есть такие, кто, на мой взгляд, не заслуживает такой диагноз, и они кажутся более нормальными по сравнению со своими здоровыми сверстниками. Не все умеют читать, есть те, кто может только переписывать, но такие есть и среди тех, кто получает документ о среднем образовании, просто им сняли диагнозы. Но есть и с низким уровнем воспитанности: требуют повышенного контроля со стороны взрослых, потому что в своих прежних учебных заведениях они были предоставлены сами себе.

В основном эти дети привитые к труду, умеют себя обслуживать и соблюдать нормы гигиены. Но приходят и те, кто не умеет за собой ухаживать, требуя постоянного контроля. Не могут адаптироваться, выйдя за стены нашего лицея: они привыкли, что их покормили, одели, уложили спать и т.д. И совершенно не умеют обращаться с деньгами… У многих сложные взаимоотношения с родителями, есть лишенные родительских прав, из приемных семей… Дети часто лишены нормального общения, им просто не с кем поговорить. Поэтому получение профессиональных навыков необходимо, чтобы не пропасть в жизни, встроиться в этот неласковый мир.

Стиль работы прост: к каждому нужен индивидуальный подход. В первые годы было тяжело. Тяжело морально: трудно свыкнуться с мыслью (тогда я еще была молодой девушкой), что есть родители, у которых дети сами по себе, им безразлична их судьба.

Когда эти ребята идут на практику, нам за них не страшно, многих с удовольствием берут на работу. Они здоровые, просто им не даются науки, скажем так. Многие после окончания училища, поработав и заведя семью, стараются снять диагноз, закончить вечернюю школу, получить аттестат о среднем образовании – и этого добивались. Знаю немало воспитанников, которые восстановились в обществе в полном объеме.

Они здоровые, просто им не даются науки, скажем так. Многие после окончания училища, поработав и заведя семью, стараются снять диагноз, закончить вечернюю школу, получить аттестат о среднем образовании – и этого добивались. Знаю немало воспитанников, которые восстановились в обществе в полном объеме.

Для меня нет разницы, с какими детьми работать. Они для меня все равны и все одинаковы.

С ДРУГОЙ СТОРОНЫ…

Свой комментарий по возникшей проблеме озвучила директор центра коррекционно-развивающего обучения и реабилитации Наталья Сергеевна КРАВЕЦ:

– Предположения, что родители «снимают диагнозы», не обоснованы. Основная часть диагнозов снимается при переходе в старшее звено, в 5 классе. Эти дети, начав учиться, имеют трудности в учебе, за время начального обучения их стараются адаптировать к школе. Остаются только диагнозы типа интеллектуальная отсталость, нарушение зрения, слуха, ДЦП – здесь есть известные нюансы, и таких детей немного.

Диагнозы снимают только врачи, настаивать и требовать, просить и умолять тут бесполезно. Обычно наши дети стоят на учете у невролога или психиатра, с соматическими заболеваниями – у педиатра. И снять можно только по медицинским показаниям.

Что касается наблюдения, что «дети с ОПФР иной раз выглядят лучше здоровых сверстников», то в ряде центров бывали ситуации, когда диагноз ОПФР ставили педагогически запущенным детям. Как правило, это дети из проблемных семей с пьющими родителями. Мама и папа детьми не занимаются, у них нет нормального круга общения, поэтому речь не развита, но с точки зрения умственного развития это обычные дети. Но сейчас такого нет, и если ставится диагноз, то он должен быть обоснован. Сразу никто не даст заключение: идет период наблюдения, обследуются в Гомеле и Минске, изучение начинается с картины протекания родов и возможных осложнений.

Другая сложная проблема: не все специальности, которые предлагаются этим детям, сегодня пользуются спросом. Возможно, стоило бы найти новые направления: все-таки мир развивается, а у нас набор профессий остается без изменений. И коридор специальностей, куда эти дети могут войти по своим физиологическим параметрам для получения необходимого образования, очень узкий. Часто в округе нет подходящих учебных заведений: по здоровью не проходят, а далеко родители боятся отпускать, потому что такой ребенок требует внимания, наблюдения.

Возможно, стоило бы найти новые направления: все-таки мир развивается, а у нас набор профессий остается без изменений. И коридор специальностей, куда эти дети могут войти по своим физиологическим параметрам для получения необходимого образования, очень узкий. Часто в округе нет подходящих учебных заведений: по здоровью не проходят, а далеко родители боятся отпускать, потому что такой ребенок требует внимания, наблюдения.

Сегодня получается, что ближайшее учреждение образования – аграрно-технический лицей в Калинковичах, где есть специальность «Производство продукции растениеводства; садово-парковое строительство», но это больше для девочек, поэтому не каждый мальчик на нее пойдет. А дальше уже лицеи Гомеля.

Другая перспектива – вспомогательная школа-интернат в Ель-ске. На сайте можно прочесть следующую информацию. «Ельская дапаможная школа-інтэрнат прапануе выпускнікам інтэгрыраваных класаў агульнаадукацыйных школ працягнуць навучанне ў 11-12 класах паглыбленай сацыяльнай і прафесійнай падрыхтоўкі па спецыяльнасцях (хлопчыкі: слесар па рамонту сельскагаспадарчых машын і абсталявання; дзяўчынкі: агароднік). Тэрмін навучання – 2 гады. Па заканчэнні навучання выдаецца пасведчанне па атрыманай спецыяльнасці з прысваеннем разраду. Для навучэнцаў прадастаўляецца бескаштоўнае харчаванне і пражыванне ў камфортных умовах».

Поэтому то, что мы закрываем отделение для детей с ОПФР, это наша общая вина. Здесь обучались дети не только мозыр-ские, но и из соседних районов, и оно идеально подходило мальчикам. В качестве выхода стоило бы рассмотреть вопрос о создании интегрированных групп, где дети с ОПФР учатся вместе со всеми, но в отдельных моментах по своей программе, так было бы легче этих ребят пристроить, чем открывать специально отдельные группы.

Так что для нас это тоже головная боль, потому что не в каждый город родители согласятся отправить своего ребенка.

ТЕМ ВРЕМЕНЕМ…

В Мозырском государственном профессиональном лицее строителей так прокомментировали ситуацию: «В прошлом году вместо двух групп по 12 и 12 набрали две некомплектные группы – 8 и 10, а для того, чтобы такие группы разрешили открыть, необходимо разрешение на областном уровне – весьма сложная процедура. Со своей стороны мы сделали все: подняли всю республику, чтобы найти учащихся, но никто не пошел навстречу, чтобы до-укомплектовать эти группы. Интегрированные группы открывать не планируется, сейчас решается вопрос об открытии таких групп в Калинковичах и Наровле».

Со своей стороны мы сделали все: подняли всю республику, чтобы найти учащихся, но никто не пошел навстречу, чтобы до-укомплектовать эти группы. Интегрированные группы открывать не планируется, сейчас решается вопрос об открытии таких групп в Калинковичах и Наровле».

Мы позвонили в Наровлянский государственный профессиональный лицей. Ответ: «Цифры набора на этот год согласованы, группы для детей с ОПФР не предусмотрены…»

Продолжение следует?

Дмитрий КУЛИК.

Фото Александра СОЛОДКОВА.

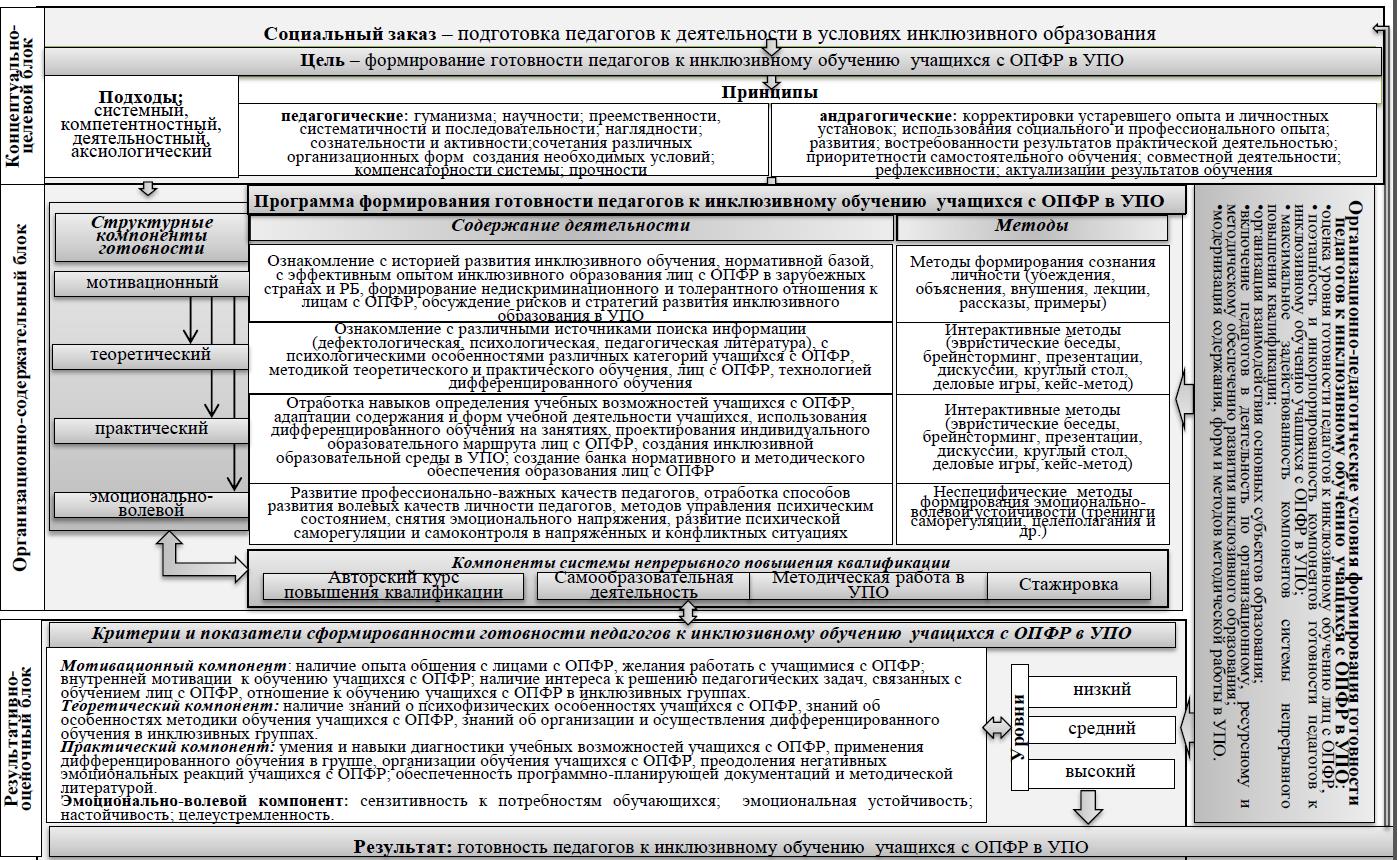

Особенности работы с детьми с ОПФР

Особенности работы с детьми с ОПФР

Только тогда станешь человеком,

когда научишься видеть человека в другом.

А. Н. Радищев

Каждый ребенок приходит в школу с огромным желанием учиться, но если не научить его это делать, то с первых шагов школьной жизни он встретится с трудностями, неудачами, которые постепенно могут погасить его желание учиться. Это вдвойне справедливо для детей с особенностями психофизического развития (ОПФР).

Проблема образования людей с ОПФР сегодня чрезвычайно актуальна. Количество детей и взрослых, имеющих расстройства физического и психического здоровья, значительно возросло. Причин здесь много: техногенная чернобыльская катастрофа, процессы урбанизации, неблагоприятная экология, отягощенная наследственность, алкоголизм и наркомания. ..

..

Современная система специального образования трансформируется в открытую образовательную систему и базируется на признании того, что нет социально неперспективных детей, все дети обучаемы и им гарантируется педагогическая помощь и поддержка, а также на признании ценности совместной деятельности и общения учащихся с особенностями психофизического развития и их здоровых сверстников. Идея толерантности по отношению к иным людям сменяется уважением к ним, на место главенства идеи человеческой полезности приходит культура человеческого достоинства.

В связи с интеграцией детей с ОПФР в школу общего типа представляется необходимым использование комплексного, системного подхода к изучению личности ребенка, выявление его потенциальных возможностей, создание психолого-педагогических условий для успешной социализации.

Чтобы оказать действенную помощь такому ученику, учителю следует преодолеть ряд сложившихся стереотипов. Обычно расположение к ученику зависит от его прилежания и учебных успехов. В классе же интегрированного обучения необходимо понимание тех проявлений, которые возможны у детей с особенностями развития. Ученики могут быть напряженными, скованными либо, наоборот, развязными. Может наблюдаться тревожность перед учебной ситуацией или безразличие, апатия, инертность, пассивность. Поэтому первостепенная задача учителя в классе интегрированного обучения — вызвать и закрепить оптимистическое, эмоционально-позитивное отношение детей к школе и учению. Недопустимо усугубление негативных реакций школьников. Общими усилиями педагога, родителей и дефектолога создается благоприятная для детей среда, которая позволяет каждому двигаться в зоне максимальных возможностей, не испытывая дискомфорта от пребывания среди успевающих сверстников.

В любой ситуации учителю необходимо оставаться спокойным и доброжелательным, ровным и дружелюбным по отношению к детям. С особым терпением и тактом он должен относится к детям с ОФПР, понимая, что у них могут наблюдаться большая подвижность или, наоборот, скованность, упрямство, неадекватные страхи и опасения, неуверенность в себе и конфликтность, неспособность сосредоточиться на учебном задании или неумение отвлечься и переключиться. Могут наблюдаться и вредные привычки: ребенок сосет губы, грызет ногти, гримасничает, подергивается и др.

Могут наблюдаться и вредные привычки: ребенок сосет губы, грызет ногти, гримасничает, подергивается и др.

В учебном процессе широко используются невербальные формы общения, которые позволяют ребенку получать эмоциональную поддержку. К ним относятся:

- ласковая, ободряющая интонация;

- небольшое (меньше метра) расстояние между учителем и учеником;

- перцептивные контакты (поглаживание, пожатие руки, визуальный контакт на уровне глаз).

Основная цель общения — создание условий для позитивного развития ребенка. Учитель избегает прямых оценок, навешивания ярлыков, не спешит ставить диагноз. Главное — включить школьника в учебное взаимодействие, помочь ему преодолеть боязнь и негативное отношение к учению.

В классе интегрированного обучения учителю нельзя сравнивать результаты работы ученика с ОПФР с достижениями других учащихся. Текущая работа учащихся с ОПФР сравниваете, только с предыдущей. Дети с особенностями развития очень чувствительны к мимике, жестам, темпу речи учителя. Это требует от учителя внимания и терпения.

Таким образом, в организации взаимодействия в системе «учитель — ученик» при работе с детьми с ОПФР важными моментами являются:

- создание условий для формирования содержательной учебной мотивации;

- целенаправленность и системность педагогической работы;

- ее направленность на результативную подготовку каждого ученика;

- обеспечение на всех этапах урока благожелательной атмосферы, особенно в ходе опроса, анализа результатов деятельности школьников;

- дифференцированный и индивидуальный подход к учащимся;

- обеспечение максимальной наглядности педагогического процесса;

- стимулирование деятельности детей одобрением, похвалой;

- широкое использование игровых методов и приемов обучения;

- фиксирование внимания на позитивных продвижениях слабоуспевающих, избегание негативной оценки деятельности учащихся;

- создание для детей ситуаций успеха;

- оказание учащимся необходимой помощи разного вида;

- обеспечение согласованности действий педагогического коллектива и родителей, информирование о работе друг друга и ее результатах.

Официальный сайт ГБУЗ «ОПНБ № 5»

Решаем вместе

Не убран мусор, яма на дороге, не горит фонарь? Столкнулись с проблемой — сообщите о ней!

Сообщить о проблеме

телефон Колл-центра поддержки жителей Челябинской области по коронавирусной инфекции

8 (800) 201-41-88

Колл-центр работает круглосуточно, в том числе в выходные и праздничные дни

Государственное бюджетное учреждение здравоохранения «Областная психоневрологическая больница №5» г. Магнитогорск

ГЛАВНЫЙ ВРАЧ: Стольникова Юлия Николаевна

Телефон:+7 3519 27-20-02 Email:Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.

ЗАМЕСТИТЕЛЬ РУКОВОДИТЕЛЯ ПО МЕДИЦИНСКОЙ ЧАСТИ: Поцелюк Ольга Владимировна

Телефон:+7 3519 27-20-04 Email:Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.

ЗАМЕСТИТЕЛЬ РУКОВОДИТЕЛЯ ПО МЕДИЦИНСКОЙ ЧАСТИ: Иванова Евдокия Николаевна

Телефон:+7 3519 27-20-04 Email:Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.

Наша больница функционирует с 1934 года.

Мы оказываем психиатрическую помощь

населению города Магнитогорска

и близлежащих районов Челябинской области:

Верхнеуральскому, Кизильскому, Агаповскому,

Нагайбакскому, Брединскому, Карталинскому.

Психиатрическую помощь так же получают

дети и подростки Варненского,

Чесменского районов, Локомотивного ГО.

Психиатрическая служба города Магнитогорска на базе ГБУЗ «Областная психоневрологическая больница № 5» представлена:

1. Взрослая амбулаторная психиатрическая служба:

Психоневрологический диспансер № 1 (ПНД № 1, ул. Уральская, 36), где ведется диспансерное наблюдение за больными, страдающими психическими расстройствами, оказываются платные услуги по выдаче справок, медицинских заключений.

Кабинет АДН (ул. Уральская, 36), где осуществляется активное диспансерное наблюдение за социально опасными больными и больными, находящимися на амбулаторном принудительном лечении и наблюдении у врача-психитра.

Психоневрологический диспансер № 2 (ПНД № 2, ул. Коробова, 4) осуществляет проведение обязательных психиатрических освидетельствований работников, занятых во вредных и опасных условиях труда, оказывает платные услуги по выдаче справок, медицинских заключений.

2. Детская амбулаторная психиатрическая служба:

Центр психического здоровья детей и подростков (ДППД, ул. Грязнова, 30) с диспансерным и лечебно-консультативным наблюдением за детьми и подростками, страдающими психическими расстройствами;

Центр психотерапевтической помощи и первичной психопрофилактики детям и подросткам (ЦПП и ППДП) включает:

психотерапевтический центр «Лучик», ул. Грязнова, 30, оказывающий помощь детям и подросткам, страдающим пограничными расстройствами;

детский дневной стационар, пр. Ленина, 136, где оказывается психиатрическая и психотерапевтическая помощь в условиях дневного стационара, работающего в 2 смены.

3. Стационарная служба:

В структуру стационара входят:

9 стационарных отделений круглосуточного пребывания (ул. Рабочая, 53), из них: 2 женских, 1 детское, 2 смешанных, 4 мужских отделения.

Рабочая, 53), из них: 2 женских, 1 детское, 2 смешанных, 4 мужских отделения.

Отделение амбулаторной судебно-психиатрической экспертизы.

Дневной стационар с лечебно-производственными мастерскими, ул. Рабочая , 24а.

В отдельных помещениях расположены приёмное отделение, психологическая лаборатория, линическая лаборатория, библиотека, бухгалтерия, прачечная, пищеблок, баня для больных, хозяйственные и столярные мастерские, аптечный склад, административный корпус и т.д.

На территории больницы расположено Бюро №27 — филиал ФКУ «ГБ МСЭ по Челябинской области» Минтруда России.

В ГБУЗ «ОПНБ № 5» функционируют:

— Телефон доверия

— Школа для взрослых пациентов и их родственников (ул. Рабочая, 24а – дневной стационар)

— Школа для родителей (ул. Рабочая, 53)

AliExpress’te ücretsiz gönderimle опфр расшифровка satın alın version

опфр расшифровка için kaçırılmayacak fırsatlar ve indirimler en hızlı sevkiyat ve müşteri memnuniyeti ile burada.

İyi bir seçim yaptınız ve опфр расшифровка için doğru yere geldiniz. İster iyi markalar, isterse de şirketiniz için ucuz, ekonomik ve toplu alımlar olsun, aradığınız her şeyi AliExpress’te bulacağınıza eminiz. AliExpress en son teknik alt yapı ile size hızlı ve güvenli ödeme yöntemleri sunar. Platformumuz üzerinde bağımsız küçük ölçekli şirketlerden veya büyük markaların resmi mağazalarından alışveriş yapabilirsiniz. Planladığınız harcamanın büyüklüğü ne olursa olsun, satıcılarımızın tümünden aynı kalitede hizmeti sevkiyatı ve satış sonrası desteği bulacaksınız. Aynı ürünü diğer sitelere nazaran daha uygun fiyata alacaksınız, ayrıca ucuz gönderim ücretleri ve yerel satın alma seçenekleri ile daha da büyük bir tasarruf yapacaksınız.

AliExpress, platformumuz üzerindeki binlerce mağaza ve satıcıdan yaptığınız alımlarda daima bilinçli bir seçim yaptığınızdan emin olmaktan gurur duyar. Her mağaza ve satıcı, sizin gibi müşterilerimiz tarafından hizmet, fiyat ve kalite açısından derecelendirilmiştir. Karşılaştırmalarınızda bu mağaza veya bireysel satıcı derecelendirmelerini görebilir, aynı ürün için fiyatları, indirim tekliflerini, ve kullanıcıların yorumlarını okuyarak karşılaştırabilirsiniz. Güvenle satın alabilmeniz için her satın alma yıldızlandırılmıştır ve çoğu zaman önceki müşterilerimizin işlem deneyimlerini anlatan yorumlarına sahiptir. Özet olarak, iyi bir tercih yapacağınız konusunda bizim sözümüze gerek yok — sadece milyonlarca mutlu müşterimizi dinlemeniz yetecektir.

Ancak hızlı karar vermeniz gerekebilir çünkü опфр расшифровка sitemiz üzerinde en çok aranan ürünlerden biri ve kısa zamanda en çok satanlar listesine girmeye aday. опфр расшифровка ürününü AliExpress’ten hangi fiyata aldığınızı söylediğinizde arkadaşlarınızın ne kadar şaşıracağını bir düşünün.

опфр расшифровка hakkında henüz karar veremediyseniz ve benzer bir ürün satın almayı düşünüyorsanız, AliExpress fiyatları ve satıcıları karşılaştırmak için harika bir yer. Bir üst model ürün için fazladan ödeme yapmaya değip değmeyeceğini veya daha ucuza aynı kalitede ürün alıp alamayacağınız konusunda sitemizin karşılaştırma özelliğini kullanın. Bu sayede, AliExpress sizin en iyi seçimi vermeniz konusunda yardımcı olacak, ve emeğiniz karşılığı kazandığınız paranın karşılığını almanıza destek olacaktır. Hatta aynı ürün için yakın zamanda bir promosyon varsa beklemenizin daha iyi olacağını ve ne kadar tasarruf edebileceğinizi bile haber verecektir.

Eğer AliExpress’te yeni iseniz, size bir ipucu verelim. İşlem sürecinde «Hemen satın al»‘ı tıklamadan önce, Mağaza veya AliExpress tarafından sağlanan e kullanıma hazır bir kupon var mı diye kontrol edin — bu sayede daha az ödeyebilirsiniz. Bir diğer yöntem ise AliExpress uygulamasında oyun oynayabilir ve her gün kupon toplayabilirsiniz. Satıcılarımızın çoğunun ücretsiz gönderim sunduğunu düşünürsek, опфр расшифровка için en iyi online fiyatı aldığınızı kabul edeceğinizi düşünüyoruz.

Her zaman en yeni teknolojiye, en yeni trendlere ve en çok konuşulan markalara sahibiz. AliExpress’te, mükemmel kalite, fiyat ve servis her zaman standart olarak geliyor. Şimdiye kadar sahip olabileceğiniz en iyi alışveriş deneyimine şimdi hemen burada başlayın.

Обзор расшифровкиУровень защищенных сокетов (SSL) и Secure Shell (SSH) протоколы шифрования защищают трафик между двумя объектами, такими как веб-сервер и клиент. SSL и SSH инкапсулируют трафик, шифрование данные, так что они не имеют смысла для других лиц, кроме клиента и сервер с сертификатами для подтверждения доверия между устройствами и ключи для декодирования данных. Расшифровать трафик SSL и SSH на:

Брандмауэр Palo Alto Networks расшифровывает на основе политик и может

расшифровывать, проверять и контролировать входящие и исходящие соединения SSL и SSH.Политика расшифровки позволяет указать трафик, который нужно расшифровать.

место назначения, источник, услуга или категория URL, а также для блокировки, ограничения,

или перенаправить указанный трафик в соответствии с настройками безопасности

в связанном профиле расшифровки. Элементы управления профилем расшифровки

Протоколы SSL, проверка сертификатов и проверка отказов для предотвращения

трафик, использующий слабые алгоритмы или неподдерживаемые режимы доступа

сеть. Брандмауэр использует сертификаты и ключи для расшифровки

трафик в открытый текст, а затем принудительно применяет App-ID и настройки безопасности

в открытом текстовом трафике, включая расшифровку, антивирус, уязвимость,

Профили защиты от шпионского ПО, фильтрации URL-адресов, WildFire и блокировки файлов.После расшифровки и проверки трафика межсетевой экран повторно шифрует

открытый текстовый трафик на выходе из брандмауэра для обеспечения конфиденциальности

и безопасность.

Брандмауэр использует сертификаты и ключи для расшифровки

трафик в открытый текст, а затем принудительно применяет App-ID и настройки безопасности

в открытом текстовом трафике, включая расшифровку, антивирус, уязвимость,

Профили защиты от шпионского ПО, фильтрации URL-адресов, WildFire и блокировки файлов.После расшифровки и проверки трафика межсетевой экран повторно шифрует

открытый текстовый трафик на выходе из брандмауэра для обеспечения конфиденциальности

и безопасность.

SSL (как для прямого прокси, так и для входящей проверки) требуется сертификаты для установления брандмауэра в качестве доверенной третьей стороны, и установить доверительные отношения между клиентом и сервером для защиты SSL / TLS-соединение. Вы также можете использовать сертификаты при исключении серверы с SSL расшифровки по техническим причинам (сайт ломает расшифровку по таким причинам, как закрепление сертификата, неподдерживаемые шифры или взаимная аутентификация). Расшифровка SSH не требует сертификатов.

Black Ops: Cold War — Operation Chaos миссия: объяснение того, как расшифровать код гибкого диска • Eurogamer.нетто

Operation Chaos — дополнительный побочный квест в кампании Call of Duty: Black Ops — Cold War .

Для этого вам необходимо найти скрытые улики в основном наборе сюжетных миссий. Как только вы найдете эти предметы коллекционирования, вам нужно будет просмотреть их в убежище, чтобы решить загадку и получить доступ к заданной миссии.

Хотя расположение доказательств в каждой миссии фиксировано, для каждого игрока подсказки, которые вам даются, и ответы, которые вам нужно найти для самой головоломки, являются случайными для каждого игрока. Таким образом, вам нужно понять, как работает головоломка, чтобы ее решить.

Таким образом, вам нужно понять, как работает головоломка, чтобы ее решить.

На этой странице объясняется, где найти все три места с доказательствами операции Хаос на протяжении всей кампании Black Ops — Холодная война и как расшифровать дискету , когда она будет готова.

На этой странице:

Digital Foundry предоставляет технический анализ бета-версии Black Ops: Cold War.

Если вам нужна дополнительная помощь с Black Ops: Cold War, у нас есть страницы о завершении операции Red Circus, поиске Redlight, Greenlight Photo, локациях Intel и наших рекомендациях по лучшему оружию в Black Ops: Cold War.

Как работает Operation Chaos и расшифровка гибкого диска

Открывается после завершения миссии Fracture Jaw, Operation Chaos появляется на доске доказательств вместе с другой побочной миссией Operation Red Circus.

Within — это побочная миссия, к которой вы не сможете получить доступ, пока не расшифруете дискету. Для этого вам нужно ввести код и парольную фразу, которые собираются при поиске улик в миссиях.

Вам нужно пройти три миссии кампании — Нигде не бежать, Кирпич в стене и Красный свет, Зеленый свет — и найти скрытые улики в каждой.Как только вы вернетесь в убежище, получите доступ к доске миссий и приступите к просмотру улик, чтобы решить загадку и получить доступ к миссии.

Во-первых, тогда давайте найдем доказательства. Вы можете найти все доказательства при первом прохождении миссии, и если вы забудете их забрать, помните, что вы можете воспроизвести любую миссию с доски миссий или из области «Кампания» в главном меню.

Объяснение места проведения операции «Хаос» в «Некуда бежать»

На полпути к прохождению начальной миссии «Нигде не бежать» вы допрашиваете Касима на крыше.

Выберите здесь диалоги, которые не сбросят его с крыши. Это даст вам доказательства.

Когда он у вас есть, выбор, что делать дальше, остается за вами — захватить, бросить или отпустить.

Кирпич в стене, свидетельство о местонахождении операции Хаос, объяснение

Примерно на полпути во время третьей миссии Brick in the Wall вы встретите информатора в баре. Они дадут вам необязательную цель — спасти или заставить замолчать информатора, которую вы можете выполнить вскоре после этого.

Маркер побочного задания появится, когда вы подниметесь наверх и достигнете внешнего балкона следующего здания. Пробирайтесь туда — до него легко добраться с балкона, если вы держитесь за левую стену и путешествуете по зданиям.

Когда вы вернетесь на улицу, убейте охранника за дверью, взломайте замок и войдите. Здесь в подвале вокруг информатора сидят трое охранников, и всех их можно схватить незаметно.

Будет ли стрелять вы в информатора или спасать его, решать вам, так как нужные вам доказательства уже на столе.

Теперь продолжаем миссию. Обратите внимание, что есть некоторые доказательства операции «Красный цирк», которые можно будет собрать позже, и их тоже можно будет достать по дороге.

Красный свет, объяснение местоположения улик зеленого света для операции Хаос

В миссии Redlight, Greenlight есть необязательная цель — собрать фото Intel во время миссии. Это карты, разбросанные по всему уровню, всего шесть, которые нужно найти, и обнаружение трех из них даст вам доказательства, необходимые для этой миссии.

Подойдут любые три. Чтобы помочь, наша специальная страница Redlight, Greenlight Photo Intel покажет вам, где найти все шесть.

Как расшифровать дискету и решить загадку Operation Chaos

Когда у вас есть все три части улик, перейдите к операции «Хаос» на доске миссии, затем осмотрите каждую часть улик поближе, чтобы найти их подсказки.

Вам нужно узнать код (четыре цифры) и пароль (город), связав данные во всех трех файлах.Удобно иметь под рукой ручку и бумагу, но помните, что вы можете ошибиться и попробовать еще раз, если вы что-то испортили.

Последний важный момент — для каждого игрока подсказки, которые вам даются, и ответы, которые вам нужно найти, являются случайными для каждого игрока. Таким образом, вам нужно понять, как работает головоломка, чтобы ее решить.

Вот как вы получаете нужные улики, доказательства за доказательствами:

Первая страница журнала Observer

Это самый простой из трех — там будут несколько красных букв, которые будут выделяться на фоне остальной части черного экземпляра газеты — в нашем примере это ENERDV.Помните, ваш будет другим.

Кодированное сообщение

Появится ряд чисел, в двух ячейках которого будут стоять вопросительные знаки. Здесь цель состоит в том, чтобы разбить цветные числа на их собственные последовательности, а затем определить, что это за недостающие двузначные числа, на основе шаблона, представленного в последовательности.

В нашем случае красные числа — 13, ??, 27, 31, 33 — с отсутствующим числом 21. Здесь числа увеличиваются каждый раз на половину приращения — разница между 13 и 21 составляет 8, 21 и 27. равно 6, 27 и 31 равно 4, а 31 и 33 равно 2.

Тем временем черные числа идут 87, 90, 93, ??, 99 — с пропущенным числом 96, так как шаблон увеличивается на три каждый раз.

Это дает нам четырехзначный код 2196. И снова ваш будет другим, но мы воспользуемся нашим, чтобы показать, как решить последние шаги.

Если вы застряли в одном из вариантов, помните, что технически вам нужен только один набор чисел — почему мы объясним через секунду.

Номер станции вещания

Это список городов и номеров, на обоих из которых вам нужно сосредоточиться.(Вы можете игнорировать звук — это просто чтение того, что находится на странице).

Один из городов будет анаграммой красного текста на первой странице Observer — в нашем случае это был ENERDV, так что это Денвер.

Между тем, один набор чисел поместится в вопросительные знаки в закодированном сообщении, чтобы завершить образец. В нашем примере это будет 2196. (Вам могут понадобиться здесь только начальные или конечные два числа, если вы изо всех сил пытаетесь выработать полную последовательность A-кодированного сообщения).

Остается сделать еще один шаг. Теперь вам нужно посмотреть, какие соответствующие номера и город следующие за , чтобы получить окончательный код и парольную фразу. Итак, для нас, глядя на Денвер и 2196, соответствующие записи рядом с ними — это Бойсе и 7167.

Когда у вас есть решение, перейдите в раздел «Расшифровать дискету» и введите их — сначала цифры, затем буквы. Затем это откроет побочную миссию Operation Chaos.

Сама миссия достаточно проста — просто следуйте по точкам, сбивайте цель и возвращайтесь к вертолету.

Если вы еще этого не сделали, стоит также завершить операцию «Красный цирк», прежде чем переходить к последнему набору миссий.

Удаление вируса-вымогателя ENFP (РАСШИФРОВАТЬ ФАЙЛЫ .enpf)

Программа-вымогательENFP блокирует файлы на вашем компьютере с целью получения выкупа

ENFP-вымогатель — это подтвержденная версия компьютерного вируса STOP / DJVU для шифрования файлов. После запуска на компьютере жертвы он отображает поддельный экран обновления Windows (процесс winupdate.exe) и одновременно шифрует все личные файлы в системе.Эта вредоносная программа использует алгоритм RSA для блокировки файлов жертвы, помечая их одновременно расширением .enfp. Например, файл с именем 1.jpg до атаки будет отображаться как 1.jpg.enfp после шифрования . Кроме того, чтобы проинформировать жертву о требовании выкупа киберпреступниками, вирус помещает текстовый файл _readme.txt в каждую зараженную папку. Эта заметка предполагает, что злоумышленники требуют 490 долларов в биткойнах за расшифровку данных, если жертва свяжется с ними в течение 72 часов, или 980 долларов спустя . Чтобы связаться с разработчиками программ-вымогателей, жертва может написать на предоставленные электронные письма — [электронная почта защищена] или [электронная почта защищена] .

Чтобы связаться с разработчиками программ-вымогателей, жертва может написать на предоставленные электронные письма — [электронная почта защищена] или [электронная почта защищена] .

Заметка _readme.txt, созданная вирусом, информирует жертву о кибератаке и о том, что было сделано с ее файлами. Примечание начинается строкой, гарантирующей, что файлы .enfp можно расшифровать, если жертва заплатит киберпреступникам выкуп. По их словам, файлы, включая изображения, базы данных, документы и архивы, были зашифрованы с помощью «сильнейшего шифрования», и единственный способ получить уникальный ключ дешифрования — это заплатить требуемую сумму в криптовалюте.Преступники оставляют жертве два адреса электронной почты, на которые она может написать. Позже они объясняют, как получить криптовалюту, и предоставляют адрес кошелька, чтобы жертва могла перевести деньги.

Программа-вымогатель делает все файлы недоступными, а затем помещает требующие денег заметки _readme.txt в различные папки.В записке о выкупе, оставленной вирусом-вымогателем ENFP, также предлагается отправить один зашифрованный файл (небольшой) злоумышленникам для тестирования предлагаемого инструмента дешифрования файлов. Преступники обещают ответить прикрепленной расшифрованной версией файла.Этот тест предназначен для того, чтобы побудить жертву заплатить выкуп. Однако есть ряд причин не платить, например:

- Преступники могут не предоставить вам средства дешифрования после того, как вы заплатите. Хуже того, они могут потребовать больше денег позже.

- Выплата выкупа, а также его просьба являются незаконными в некоторых странах.

- Прислушиваясь к требованиям киберпреступников, вы поддержите индустрию киберпреступности. Злоумышленники уже ежегодно собирают миллионы долларов с помощью атак программ-вымогателей.

Остерегайтесь похитителя паролей, установленного этой программой-вымогателем

Программа-вымогатель ENFP, как и ее предыдущие версии TIRP, REIG и другие, как известно, доставляет троян AZORULT на зараженные компьютеры (что не упоминается в записке о выкупе). Эта вредоносная программа способна собирать все виды конфиденциальной информации с зараженного компьютера и передавать ее на сервер управления и контроля киберпреступников.Собранная информация может включать историю просмотров, учетные данные для входа, криптовалютные кошельки (Monero, uCoin), историю чата Skype, данные для входа в Steam и Telegram, учетные данные электронной почты и многое другое.

Эта вредоносная программа способна собирать все виды конфиденциальной информации с зараженного компьютера и передавать ее на сервер управления и контроля киберпреступников.Собранная информация может включать историю просмотров, учетные данные для входа, криптовалютные кошельки (Monero, uCoin), историю чата Skype, данные для входа в Steam и Telegram, учетные данные электронной почты и многое другое.

Кроме того, он может выполнять команды бэкдора для сбора IP-адресов хостов и выполнения других незаконных действий, таких как списки файлов, их открытие / удаление и т. Д. Доступ к такого рода информации и ресурсам может позволить злоумышленникам осуществлять кражу информации, использовать уязвимости, загружать вредоносные программы на скомпрометированный компьютер.Излишне говорить, что вы должны немедленно удалить вирус-вымогатель ENFP вместе с Azorult. Для этого мы рекомендуем сканировать с помощью надежного программного обеспечения для удаления вредоносных программ. Чтобы исправить повреждение системы вирусами, мы рекомендуем загрузить RESTORO .

Просканируйте вашу систему БЕСПЛАТНО для обнаружения проблем с безопасностью, оборудованием и стабильностью. Вы можете использовать результаты сканирования и попытаться удалить обнаруженные проблемы вручную, или вы можете выбрать получение полной версии программного обеспечения для исправления обнаруженных проблем и автоматического восстановления вирусных повреждений в системных файлах ОС Windows. Включает механизм обнаружения и удаления шпионского / вредоносного ПО Avira.

Обзор угроз

| Имя | ENFP Ransomware Вирус |

| Тип | Ransomware; Крипто-вредоносное ПО; Виртуальный вирус-вымогатель |

| Семейство | STOP / DJVU |

| Предыдущие версии | EKVF, YTBN, FDCZ, URNB, LMAS, WRUI (полный список можно найти здесь) | Добавочный номер | . enfp enfp |

| Повреждение | Эта программа-вымогатель применяет шифрование RSA к файлам, найденным на компьютере жертвы, добавляет дополнительное расширение после исходного. Затем вредоносная программа загружает на компьютер информационный кражу AZORULT. Чтобы предотвратить легкое восстановление данных, вирус удаляет теневые копии томов. Чтобы жертва не могла искать справку в Интернете, программа-вымогатель добавляет список ограниченных доменов в файл Windows HOSTS. |

| Записка о выкупе | _readme.txt |

| Требование выкупа | 490–980 долларов в биткойнах |

| Распространение | Распространяется через торрент-загрузки, включая взлом программного обеспечения, кейгены или KMSPico. |

| Имена обнаружений | Троян: Win32 / Glupteba (Microsoft), Glupteba.Backdoor.Bruteforce.DDS (Malwarebytes), TR / AD.InstaBot.ysgps (Avira), HEUR: Exploit.Win32.Shellcode.gen (Kaspersky ), Gen: Variant.Midie.79167 (B) (Emsisoft), см. Все варианты имен обнаружения на VirusTotal |

| Удаление | Удалите вымогателей с помощью антивирусного программного обеспечения, затем мы рекомендуем сканировать с помощью RESTORO для восстановления вирусов повреждение файлов ОС Windows. |

Избегайте заражения вирусами-вымогателями: распространенная тактика распространения

Вирус-вымогатель ENFP является частью группы программ-вымогателей STOP / DJVU, которая, как известно, распространяет свои разновидности определенным образом. В то время как другие типы программ-вымогателей распространяются с использованием нескольких методов, этот почти полностью полагается на нелегальную загрузку через торрент. Большинство жертв сообщают о загрузке нелегального варианта программного обеспечения, в том числе вредоносного взлома или генерации ключей. Другие сообщают об установке вредоносной версии KMSPico, которая доставила на их компьютер эту программу-вымогатель. Обычно пользователи компьютеров рассматривают возможность загрузки нелегальных версий программного обеспечения, чтобы избежать платы за лицензию на программное обеспечение, которая дает доступ к дополнительным функциям. Однако в большинстве случаев попытки незаконного обхода этой платы приводят к серьезному заражению компьютера.

Другие сообщают об установке вредоносной версии KMSPico, которая доставила на их компьютер эту программу-вымогатель. Обычно пользователи компьютеров рассматривают возможность загрузки нелегальных версий программного обеспечения, чтобы избежать платы за лицензию на программное обеспечение, которая дает доступ к дополнительным функциям. Однако в большинстве случаев попытки незаконного обхода этой платы приводят к серьезному заражению компьютера.

Что делает этот метод настолько успешным, так это то, что пользователи компьютеров готовы игнорировать предупреждения своего программного обеспечения безопасности о том, что загрузка является потенциально вредоносной; в большинстве случаев они считают, что файл был признан вредоносным, поскольку он содержит инструмент для взлома программного обеспечения.Однако мы хотели бы сообщить вам, что взломы программного обеспечения обычно содержат различные вредоносные программы, не только программы-вымогатели, но и трояны, майнеры криптовалюты и аналогичные угрозы, от которых вам следует держаться подальше.

Если говорить о других способах распространения вредоносных программ, то одним из основных используемых методов является вредоносный спам по электронной почте. Этот метод включает создание убедительной темы электронного письма, сообщения и прикрепление к нему файла, имеющего законный вид. Злоумышленники часто внедряют вредоносные скрипты в такие документы, как файл Word или Excel, или PDF-файлы, или используют файлы в формате JS или ACE и прикрепляют их к электронному письму.После открытия такого файла компьютер жертвы может быть заражен сразу или после разрешения редактирования.

Напоминаем, что киберпреступники часто пытаются выдать себя за законные компании (включая eBay, Amazon, DPD, DHL, UPS и т. Д.), Обращаясь к жертве. В большинстве случаев они делают вид, что отправляют ссылки для доставки посылок, счета-фактуры, отсутствующие / ожидающие платежи данные и тому подобное. Однако единственная цель таких писем — заставить жертву открыть вредоносный файл. Социальная инженерия играет важную роль в таких атаках, поскольку эти электронные письма предназначены для того, чтобы убедить жертву открыть замаскированное вредоносное ПО, а не использовать сложные и трудоемкие методы для фактического взлома компьютеров пользователей или компаний.

Социальная инженерия играет важную роль в таких атаках, поскольку эти электронные письма предназначены для того, чтобы убедить жертву открыть замаскированное вредоносное ПО, а не использовать сложные и трудоемкие методы для фактического взлома компьютеров пользователей или компаний.

Другой широко используемый в настоящее время метод распространения вредоносных программ основан на поддельной онлайн-рекламе, которая кажется законным предложением установить известные обновления программного обеспечения. Мошенники в основном предлагают поддельные обновления Adobe Flash или Java. Программа установки, которую можно загрузить с помощью такой фальшивой рекламы, может одновременно заражать компьютер жертвы различными шпионскими и вредоносными программами.

Удалите программу-вымогатель ENFP и спасите свои файлы

Используйте приведенные ниже инструкции, чтобы легко удалить вирус-вымогатель ENFP и восстановить зашифрованные файлы (или хотя бы восстановить их часть).Кроме того, наша команда рекомендует сканировать с помощью RESTORO , чтобы выявить повреждения файлов ОС Windows и исправить их. Это помогает обеспечить безошибочную работу компьютера.

Если вы уже закончили удаление вируса ENFP, мы предлагаем изменить все ваши пароли (особенно для учетных записей, сохраненных в ваших браузерах) и сообщить о преступлении в Интернете в учреждение, ответственное за обработку таких инцидентов в вашей стране. Пожалуйста, проверьте список ссылок ниже.

НАШИ ГИКЫ РЕКОМЕНДУЕМ

RESTORO предоставляет бесплатное сканирование , которое помогает выявить проблемы с оборудованием, безопасностью и стабильностью, а также представляет исчерпывающий отчет, который может помочь вам найти и исправить обнаруженные проблемы вручную.Если вы решите приобрести полную версию программного обеспечения, оно автоматически исправит обнаруженные проблемы и может восстановить вашу систему, поврежденную некоторыми вирусами.

RESTORO использует механизм сканирования AVIRA для обнаружения существующих шпионских и вредоносных программ . Если обнаружены какие-либо обнаружения, программа их устранит. Узнайте больше о функциях программного обеспечения в полном обзоре.

Если обнаружены какие-либо обнаружения, программа их устранит. Узнайте больше о функциях программного обеспечения в полном обзоре.

GeeksAdvice.com выбирают рекомендованные продукты на основе их эффективности. Мы можем получать комиссию с партнерских ссылок без каких-либо дополнительных затрат для вас.Учить больше.

Руководство по удалению вируса-вымогателя ENFP

Метод 1. Войдите в безопасный режим с загрузкой сетевых драйверов

Шаг 1. Запустите Windows в безопасном режиме с подключением к сети

Прежде чем пытаться удалить вирус-вымогатель ENFP, необходимо запустить компьютер в безопасном режиме с поддержкой сети . Ниже мы предоставляем самые простые способы загрузки ПК в указанном режиме, но вы можете найти дополнительные в этом подробном руководстве на нашем веб-сайте — Как запустить Windows в безопасном режиме.Также посмотрите видеоинструкцию о том, как это сделать:

Инструкции для пользователей Windows XP / Vista / 7

- Прежде всего, выключите компьютер. Затем нажмите кнопку питания, чтобы запустить его снова, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Это запускает меню дополнительных параметров загрузки.

- Используйте клавиши со стрелками на клавиатуре, чтобы перейти к безопасному режиму с подключением к сети, и нажмите Enter.

Инструкция для Windows 8/8.1/10 пользователей

- Откройте меню «Пуск» Windows, затем нажмите кнопку питания. На клавиатуре нажмите и удерживайте клавишу Shift, а затем выберите параметр «Перезагрузить».

- Откроется экран устранения неполадок Windows.

Выберите Устранение неполадок> Дополнительные параметры> Параметры запуска> Перезагрузить. Совет: Если вы не можете найти параметры запуска, щелкните Дополнительные параметры восстановления.

Выберите Устранение неполадок> Дополнительные параметры> Параметры запуска> Перезагрузить. Совет: Если вы не можете найти параметры запуска, щелкните Дополнительные параметры восстановления. - В настройках запуска нажмите правую клавишу между F1-F9, чтобы войти в безопасный режим с загрузкой сетевых драйверов.В данном случае это клавиша F5.

Шаг 2. Удалите файлы, связанные с вирусом

Теперь вы можете искать и удалять файлы вирусов-вымогателей ENFP. Очень сложно определить файлы и ключи реестра, принадлежащие вирусу-вымогателю. Кроме того, создатели вредоносных программ часто переименовывают и изменяют их. Поэтому самый простой способ удалить такой тип компьютерного вируса — использовать надежную программу удаления вредоносных программ, такую как iolo SYSTEM MECHANIC ULTIMATE DEFENSE. , который также включает программное обеспечение для восстановления данных.Для устранения вирусных повреждений рассмотрите возможность использования RESTORO .

Специальное предложение

RESTORO — это уникальный инструмент для ремонта ПК , который поставляется со встроенным антивирусным ядром Avira для обнаружения и удаления шпионских / вредоносных программ и использует запатентованную технологию для восстановления повреждений, нанесенных вирусами. Программное обеспечение может восстанавливать поврежденные, отсутствующие или неисправные файлы ОС Windows, поврежденные библиотеки DLL и многое другое. Бесплатная версия предлагает сканирование, которое обнаруживает проблемы.Чтобы их исправить, необходимо приобрести лицензионный ключ для полной версии программного обеспечения.

Метод 2. Воспользуйтесь функцией восстановления системы

Для использования восстановления системы у вас должна быть точка восстановления системы, созданная вручную или автоматически.

Шаг 1. Загрузите Windows в безопасном режиме с помощью командной строки

Инструкции для пользователей Windows XP / Vista / 7

- Выключите компьютер.

Запустите его снова, нажав кнопку питания, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду.Вы увидите меню Advanced Boot Options.

Запустите его снова, нажав кнопку питания, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду.Вы увидите меню Advanced Boot Options. - Используя клавиши со стрелками на клавиатуре, перейдите в Безопасный режим с опцией командной строки и нажмите Enter.

Инструкции для пользователей Windows 8 / 8.1 / 10

- Откройте меню «Пуск» Windows, затем нажмите кнопку «Питание». На клавиатуре нажмите и удерживайте клавишу Shift, а затем выберите параметр «Перезагрузить» с помощью курсора мыши.

- Откроется экран устранения неполадок Windows. Выберите Устранение неполадок> Дополнительные параметры> Параметры запуска> Перезагрузить. Совет: Если вы не можете найти параметры запуска, щелкните Дополнительные параметры восстановления.

- В настройках запуска нажмите правую клавишу между F1-F9, чтобы войти в безопасный режим с командной строкой. В этом случае нажмите клавишу F6.

Шаг 2. Запустить процесс восстановления системы

- Подождите, пока система загрузится и не появится командная строка.

- Введите cd restore и нажмите Enter, затем введите rstrui.exe и нажмите Enter. Или вы можете просто ввести % systemroot% system32restorerstrui.exe в командной строке и нажмите Enter.

- Открывает окно восстановления системы. Нажмите «Далее», а затем выберите точку восстановления системы, созданную ранее. Выберите тот, который был создан до заражения программой-вымогателем.

- Щелкните Да, чтобы начать процесс восстановления системы.

После восстановления системы мы рекомендуем просканировать ее с помощью антивирусного или антивирусного программного обеспечения. В большинстве случаев вредоносных программ не остается, но перепроверить никогда не помешает.Кроме того, мы настоятельно рекомендуем ознакомиться с инструкциями по предотвращению программ-вымогателей, предоставленными нашими экспертами, чтобы защитить ваш компьютер от подобных вирусов в будущем.

Альтернативные рекомендации по программному обеспечению

Malwarebytes Антивредоносное ПО

Удаление шпионского и вредоносного ПО — один шаг к кибербезопасности. Чтобы защитить себя от постоянно развивающихся угроз, мы настоятельно рекомендуем приобрести версию Malwarebytes Anti-Malware Premium, которая обеспечивает безопасность на основе искусственного интеллекта и машинного обучения. Включает защиту от программ-вымогателей . Ознакомьтесь с вариантами ценообразования и защитите себя сейчас.

Системный механик Ultimate Defense

Если вы ищете комплексный пакет для обслуживания системы, состоящий из 7 основных компонентов , обеспечивает мощную защиту в реальном времени, удаление вредоносных программ по требованию, оптимизацию системы, восстановление данных, диспетчер паролей, защиту конфиденциальности в Интернете и безопасность технология очистки драйверов. Следовательно, благодаря широкому диапазону возможностей System Mechanic Ultimate Defense заслуживает одобрения Geek’s Advice.Получите сейчас со скидкой 50%. Вас также может заинтересовать его полный обзор.

Заявление об ограничении ответственности. Этот сайт содержит партнерские ссылки. Мы можем получать небольшую комиссию, рекомендуя определенные продукты, без каких-либо дополнительных затрат для вас. Мы выбираем только качественное программное обеспечение и услуги, чтобы рекомендовать их.

Расшифровать файлы ENFP

Простое исправление и открытие больших файлов ENFP:

Сообщается, что версии вымогателей STOP / DJVU шифруют только первые 150 КБ каждого файла, чтобы гарантировать, что вирус сможет повлиять на все файлы в системе.В некоторых случаях вредоносная программа может вообще пропускать некоторые файлы. Тем не менее, мы рекомендуем сначала протестировать этот метод на нескольких больших (> 1 ГБ) файлах.

- Создайте копию зашифрованного файла в отдельной папке с помощью команд Копировать> Вставить.

- Теперь щелкните созданную копию правой кнопкой мыши и выберите Переименовать . Выберите расширение ENFP и удалите его . Нажмите Введите , чтобы сохранить изменения.

- В подсказке с вопросом, хотите ли вы внести изменения, поскольку файл может стать непригодным для использования, нажмите ОК .

- Попробуйте открыть файл.

Руководство по использованию средства дешифрования STOP / DJVU

STOP / DJVU версии вымогателя сгруппированы в старые и новые варианты. Вирус-вымогатель ENFP считается новым вариантом STOP / DJVU, как и EKVF, YTBN, FDCZ, URNB, LMAS, WRUI (полный список можно найти здесь). Это означает, что полное дешифрование данных теперь возможно только в том случае, если на вас влияет офлайн-ключ шифрования. Чтобы расшифровать ваши файлы, вам нужно будет загрузить Emsisoft Decryptor для STOP DJVU, инструмент, созданный и поддерживаемый гениальным исследователем безопасности Майклом Гиллеспи.

Примечание ! Пожалуйста, не спамите исследователю безопасности вопросами, сможет ли он восстановить ваши файлы, зашифрованные с помощью онлайн-ключа — это невозможно.

Чтобы протестировать инструмент и посмотреть, может ли он расшифровать файлы ENFP, следуйте данному руководству.

- Загрузите инструмент дешифрования от Emsisoft.

- Щелкните маленькую стрелку рядом с загрузкой и выберите Показать в папке .

- Теперь щелкните файл правой кнопкой мыши и выберите Запуск от имени администратора .Если будет предложено, введите пароль администратора.

- В окне UAC щелкните Да .

- Щелкните Да , чтобы согласиться с условиями программного обеспечения в обоих окнах.

- Инструмент автоматически включит диск C: // в качестве места для расшифровки.

Инструмент восстановления файлов предварительно заполнит места для сканирования, включая подключенные диски хранения данных или сетевые диски. Щелкните Добавить папку , если вы хотите добавить дополнительные местоположения.

Инструмент восстановления файлов предварительно заполнит места для сканирования, включая подключенные диски хранения данных или сетевые диски. Щелкните Добавить папку , если вы хотите добавить дополнительные местоположения.

На вкладке Options вы можете выбрать сохранение зашифрованных копий файлов.Мы рекомендуем оставить этот параметр выбранным, особенно если вы не знаете, будет ли работать инструмент дешифрования. - Щелкните Расшифровать , чтобы начать восстановление файлов ENFP. Вы увидите прогресс на вкладке Результаты . Здесь вы можете увидеть сообщения от инструмента, например, успешна ли процедура дешифрования или вам нужно дождаться обновления.

Вам также могут сообщить, что для шифрования ваших файлов использовался сетевой ключ. В таком случае инструмент дешифрования не будет работать для вас, и единственный способ восстановить ваши файлы — использовать резервную копию данных.

Значение сообщений дешифратора

Инструмент дешифрования ENFP может отображать несколько разных сообщений после неудачной попытки восстановить ваши файлы. Вы можете получить одно из следующих сообщений:

Ошибка: невозможно расшифровать файл с ID: [пример ID]

Это сообщение обычно означает, что в базе данных дешифратора нет соответствующего ключа дешифрования.

Нет ключа для сетевого идентификатора нового варианта: [пример идентификатора]

Примечание: этот идентификатор является сетевым идентификатором, расшифровка невозможна

Это сообщение информирует о том, что ваши файлы были зашифрованы с помощью онлайн-ключа, что означает, что ни у кого нет такой же пары ключей шифрования / дешифрования, поэтому восстановление данных без оплаты преступникам невозможно.

Результат: нет ключа для нового идентификатора автономного режима переменной: [пример идентификатора]

Этот идентификатор отображается как автономный идентификатор. Расшифровка может быть возможна в будущем.

Расшифровка может быть возможна в будущем.

Если вам сообщили, что был использован автономный ключ, но файлы не удалось восстановить, это означает, что автономный ключ дешифрования еще не доступен. Однако получение этого сообщения является очень хорошей новостью, а это означает, что в будущем можно будет восстановить файлы расширений ENFP. Может пройти несколько месяцев, прежде чем ключ дешифрования будет найден и загружен в дешифратор.Мы рекомендуем вам следить за обновлениями, касающимися расшифровываемых версий DJVU, здесь. Мы настоятельно рекомендуем сделать резервную копию ваших зашифрованных данных и подождать.

Сообщить о преступлении в Интернете в юридические отделы

Жертвы вируса-вымогателя ENFP должны сообщить о преступлении в Интернете на официальный правительственный веб-сайт по борьбе с мошенничеством и мошенничеством в соответствии с их страной:

Если вы не можете найти в этом списке орган, соответствующий вашему местоположению, мы рекомендуем использовать любую поисковую систему для поиска «[название вашей страны] сообщить о киберпреступности».Это должно привести вас к нужному авторитетному веб-сайту. Мы также рекомендуем держаться подальше от сторонних услуг по сообщению о преступлениях, которые часто являются платными. Сообщение о преступлении в Интернете официальным властям ничего не стоит.

Еще одна рекомендация — обратиться в федеральную полицию или службу связи вашей страны или региона.

Часто задаваемые вопросы

✓ Как я могу открыть файлы .ENFP?Файлы ENFP можно открывать, только если у вас есть ключ дешифрования или если на вас влияет автономный тип шифрования.

✓ Как узнать, были ли мои файлы зашифрованы с помощью автономного или онлайн-шифрования? Чтобы выяснить, затронуло ли вас офлайн-шифрование, перейдите по адресу C: /SystemID/PersonalID.txt и посмотрите, заканчивается ли строка внутри него на t1 . Вы также можете попробовать использовать Emsisoft Decryptor для STOP / DJVU.

Вы также можете попробовать использовать Emsisoft Decryptor для STOP / DJVU.

Пожалуйста, следуйте указаниям официальных инструментов дешифрования ENFP и верьте тому, что они говорят.Если говорят, что расшифровать невозможно, это действительно так. Нет волшебного инструмента или человека, способного расшифровать ваши где-то спрятанные файлы. Шифрование — это метод, который практически невозможно расшифровать без специального закрытого ключа (хранимого преступниками).

✓ Я боюсь, что вирус все еще находится в моей компьютерной системе. Что мне делать?Мы рекомендуем сканировать с помощью антивирусов, средств защиты от вредоносных программ, средств удаления вредоносных программ или программного обеспечения, такого как RESTORO , чтобы устранить вирусное повреждение системы.Если вы не доверяете использованию одного инструмента, попробуйте запустить один за другим. Однако мы не рекомендуем держать на компьютере сразу несколько программ безопасности, так как они могут мешать работе друг друга.

✓ Я видел несколько видеороликов на Youtube, предлагающих секретные инструменты дешифрования. Могу ли я им доверять?Остерегайтесь поддельных инструментов дешифрования ENFP, циркулирующих в сети. Киберпреступники загружают их на различные сомнительные веб-сайты, а также могут продвигать их через подозрительные видеоролики на Youtube.Эти программы могут еще сильнее заразить ваш компьютер (трояны, майнеры и т. Д.). Мы рекомендуем проявлять крайнюю осторожность в Интернете. Если будет доступен официальный инструмент дешифрования STOP / DJVU, он будет широко обсуждаться в средствах массовой информации.

Норберт Уэбб — руководитель группы Geek’s Advice. Он является главным редактором веб-сайта, который контролирует качество публикуемого контента. Этот мужчина также любит читать новости о кибербезопасности, тестировать новое программное обеспечение и делиться своим мнением о них.Норберт говорит, что его страсть к информационным технологиям была одним из лучших решений, которые он когда-либо принимал. «Мне не хочется работать, пока я занимаюсь любимым делом». Однако у компьютерщика есть и другие интересы, например, катание на сноуборде и путешествия.

Этот мужчина также любит читать новости о кибербезопасности, тестировать новое программное обеспечение и делиться своим мнением о них.Норберт говорит, что его страсть к информационным технологиям была одним из лучших решений, которые он когда-либо принимал. «Мне не хочется работать, пока я занимаюсь любимым делом». Однако у компьютерщика есть и другие интересы, например, катание на сноуборде и путешествия.

OPQZ Virus (.opqz Files Ransomware) — ИНСТРУМЕНТ ДЛЯ РАСШИФРОВКИ + УДАЛЕНИЯ

Opqz — это семейство программ-вымогателей DJVU. Заражение шифрует ваши личные файлы (видео, фотографии, документы). Зашифрованные файлы можно отслеживать с помощью специального “.opqz »расширение . Так что вы вообще не можете их использовать.GridinSoft Антивредоносное ПО

Удаление компьютерных вирусов вручную может занять несколько часов и при этом может повредить ваш компьютер. Я рекомендую вам скачать GridinSoft Anti-Malware для удаления вирусов. Позволяет завершить сканирование и вылечить ваш компьютер в течение пробного периода.

В этом уроке я попытаюсь помочь вам

удалить программу-вымогатель Opqz бесплатно . Также я помогу вам расшифровать ваши зашифрованные файлы.Что такое «Opqz»?

Opqz может быть правильно идентифицирован как заражение типа программы-вымогателя.

Ransomware — это особый вид вируса, который зашифровывает ваши документы, а затем заставляет вас платить за их восстановление. Обратите внимание, что семейство программ-вымогателей DJVU (также известных как STOP) было впервые обнаружено и проанализировано вирусным аналитиком Майклом Гиллеспи.

Opqz в основном похож на других представителей того же семейства: Mado, Npsk, Remk, Foop. Он шифрует все популярные типы файлов. Следовательно, пользователи не могут использовать ваши файлы. Opqz добавляет свое особое расширение «. opqz» ко всем файлам. Например, файл «video.avi» будет заменен на «video.avi.opqz». Как только шифрование успешно завершено, Opqz генерирует определенный файл «_readme.txt» и добавляет его во все папки, содержащие измененные файлы.

opqz» ко всем файлам. Например, файл «video.avi» будет заменен на «video.avi.opqz». Как только шифрование успешно завершено, Opqz генерирует определенный файл «_readme.txt» и добавляет его во все папки, содержащие измененные файлы.

Вот информация для Opqz:

| Семейство программ-вымогателей | DJVU / STOP программа-вымогатель |

| добавочный номер | .opqz |

| Примечание о программе-вымогателе | _readme.txt |

| Выкуп | От 490 до 980 долларов (в биткойнах) |

| Связаться | [email protected] , [email protected] |

| Обнаружение | Trojan-PSW.Win32.Coins.vwm, Win32 / Filecoder.OBC, Spyware.Agent |

| Симптомы | Ваши файлы (фотографии, видео, документы) имеют расширение .opqz, и вы не можете их открыть |

| Инструмент для ремонта | Посмотрите, не пострадала ли ваша система от.opqz файловый вирус |

Этот текст с просьбой об оплате предназначен для восстановления файлов с помощью ключа дешифрования:

Страшное предупреждение, требующее от пользователей заплатить выкуп за расшифровку закодированных данных, содержит эти разочаровывающие предупреждения

Криптографический алгоритм, используемый Opqz, — AES-256. Итак, если ваши файлы были зашифрованы с помощью определенного ключа дешифрования, который полностью отличается и других копий нет. Печальная реальность такова, что восстановить информацию без доступного уникального ключа невозможно.

В случае, если Opqz работал в онлайн-режиме, получить доступ к ключу AES-256 невозможно. Он хранится на удаленном сервере, принадлежащем мошенникам, распространяющим вирус Opqz.

Для получения ключа дешифрования необходимо оплатить 980 долларов США. Чтобы получить реквизиты платежа, сообщение побуждает жертв связаться с мошенниками по электронной почте ([email protected]) или через Telegram.

Чтобы получить реквизиты платежа, сообщение побуждает жертв связаться с мошенниками по электронной почте ([email protected]) или через Telegram.

Существует также значительное количество сообщений от пользователей, атакованных программой-вымогателем Opqz, которые имеют измененный файл readme.txt, который содержит другую стоимость ключа дешифрования. За расшифровку просят до 1400 долларов, а за расшифровку за 72 часа меньше — всего 400 долларов. Это похоже на простую приманку для жертв паники, которые хотят вернуть свои файлы здесь и сейчас.

Не платите за Opqz!

Пожалуйста, попробуйте использовать имеющиеся резервные копии, или Decrypter tool

В файле_readme.txt также указано, что владельцы компьютеров должны связаться с представителями Opqz в течение 72 часов с момента зашифровывания файлов.При условии, что они свяжутся с вами в течение 72 часов, пользователям будет предоставлена скидка в размере 50%, таким образом, сумма выкупа будет снижена до 490 долларов). Однако держитесь подальше от уплаты выкупа!

Настоятельно рекомендую не связываться с этими махинациями и не платить. Одно из самых реальных рабочих решений для восстановления потерянных данных — просто используя доступные резервные копии или используйте инструмент Decrypter.

Такие советы — не просто слова. Было много случаев, когда жертвы связывались с мошенниками по электронной почте, которую они оставляли в ридми.txt, а затем мошенники начали заставлять пользователя платить за расшифровку, угрожая удалить все файлы с компьютера. И это еще не все — в конце концов, распространители программ-вымогателей, скорее всего, продали электронную почту пользователя кому-то, который затем заспамил этих пользователей отвратительной рекламой.

Особенность всех таких вирусов заключается в применении схожего набора действий для генерации уникального ключа дешифрования для восстановления зашифрованных данных.

Распространители программ-вымогателей Opqz, вероятно, лучшие друзья дистрибьюторов Lokd и Remk, потому что они начали одну и ту же кампанию по распространению. Многие пользователи получают одно и то же письмо, в котором их приглашают принять участие в тестировании нового браузера. Мошенники предлагают «новый, быстрый и безопасный браузер, который доступен для вас бесплатно, потому что нам нужна обратная связь о возможных ошибках или обновлениях». Браузер, который предлагается установить, представляет собой видоизмененный и переделанный Яндекс.браузер, который обнаруживается большинством антивирусных программ как потенциально нежелательная программа (ПНП). В связке с PUP-браузером пользователь получает вымогатель на свой компьютер, и сегодня, 30 марта 2020 года, партия вымогателя Opqz, распространенная таким образом, уже шифрует данные пользователя.Итак, если вы получили такое письмо — даже не открывайте его.

Многие пользователи получают одно и то же письмо, в котором их приглашают принять участие в тестировании нового браузера. Мошенники предлагают «новый, быстрый и безопасный браузер, который доступен для вас бесплатно, потому что нам нужна обратная связь о возможных ошибках или обновлениях». Браузер, который предлагается установить, представляет собой видоизмененный и переделанный Яндекс.браузер, который обнаруживается большинством антивирусных программ как потенциально нежелательная программа (ПНП). В связке с PUP-браузером пользователь получает вымогатель на свой компьютер, и сегодня, 30 марта 2020 года, партия вымогателя Opqz, распространенная таким образом, уже шифрует данные пользователя.Итак, если вы получили такое письмо — даже не открывайте его.

Таким образом, если программа-вымогатель еще не находится на стадии разработки или не имеет каких-либо труднодоступных для отслеживания недостатков, вручную восстановить зашифрованные данные вы не сможете. Единственное решение предотвратить потерю ваших ценных данных — это регулярно делать резервные копии важных файлов.

Обратите внимание, что даже если вы регулярно поддерживаете такие резервные копии, их следует размещать в определенном месте, не отвлекаясь и не подключаясь к вашей основной рабочей станции.

Особенность всех программ-вымогателей — отложенный запуск — может привести к заражению резервных копий вашей системы. И если вы попытаетесь использовать зараженную резервную копию для восстановления вашей системы после атаки вымогателя Opqz, вы будете сильно разочарованы ее результатами. Отложенный запуск означает, что программа-вымогатель начнет свою атаку только после команды с командного сервера, и после запуска такой команды каждый компьютер, подключенный к Интернету и имеющий встроенную программу-вымогатель, будет атакован.И каждый новый компьютер, подключенный к сети с этой программой-вымогателем (например, только что восстановленный из компьютера с чистой резервной копией), также будет зашифрован.

Например, резервная копия может храниться на USB-накопителе или на другом внешнем жестком диске. При желании вы можете обратиться к справке по онлайн (облачному) хранилищу информации.

Излишне упоминать, что когда вы храните данные резервной копии на общем устройстве, они могут быть зашифрованы таким же образом, как и другие данные.

По этой причине размещение резервной копии на главном компьютере, безусловно, не лучшая идея.

N.B. Программа-вымогатель OPQZ, как и большинство других программ-вымогателей, имеет серьезные проблемы с шифрованием больших файлов. Итак, если на вашем компьютере установлен OPQZ, и вы не можете дождаться расшифровки — вы можете попробовать «расшифровать» большие файлы вручную — просто удалите расширение .opqz из имени файла, а затем попробуйте открыть его обычным способом. Но, тем не менее, это не панацея от программ-вымогателей, и рано или поздно они смогут зашифровать что-то большее, чем фотографии, документы или что-то в этом роде.

Как я заразился?

Opqz имеет различные методы, встроенные в вашу систему.Но на самом деле не имеет значения, какой метод был использован в вашем случае.Предупреждение! Распространители программ-вымогателей DJVU

Crackithub [.] Com, kmspico10 [.] Com, crackhomes [.] Com, piratepc [.] Net — сайты, распространяющие программы-вымогатели DJVU. Любое приложение, загруженное с этих сайтов, может быть заражено этим вымогателем.

Примеров таких сайтов:

xxxxs: // crackithub [.] Com / adobe-acrobat-pro / xxxxs: // crackithub [.] com / easyworship-7-crack / xxxxs: // kmspico10 [.] com / xxxxs: // kmspico10 [.] com / office-2019-activator-kmspico / xxxxs: // piratepc [.] net / category / activators / xxxxs: // piratepc [.] net / startisback-full-cracked /

Атака программы-вымогателя Opqz после успешной попытки фишинга.

Тем не менее, это общие утечки, через которые он может быть введен в ваш компьютер:

- скрытая установка вместе с другими приложениями, особенно с утилитами, которые работают как бесплатные или условно-бесплатные;

- сомнительная ссылка в спаме, ведущая к установщику Opqz

- бесплатных ресурсов хостинга онлайн;

- с использованием незаконных одноранговых (P2P) ресурсов для загрузки пиратского программного обеспечения.

Были случаи, когда вирус Opqz маскировался под какой-то законный инструмент, например, в сообщениях с требованием запустить какое-то нежелательное ПО или обновления браузера. Как правило, именно так некоторые онлайн-мошенники стремятся заставить вас установить программу-вымогатель Opqz вручную, фактически заставляя вас напрямую участвовать в этом процессе.

Программа-вымогательOpsk обычно попадает на компьютеры пользователей в «связке» с другим вредоносным ПО, таким как рекламное ПО, угонщики браузера или (реже) трояны и клавиатурные шпионы.Это «связанное» вредоносное ПО имеет того же создателя, что и программы-вымогатели, и служит для сбора личных данных случайных пользователей и зарабатывания денег на рекламе.

Также остерегайтесь «бесплатного и эффективного» программного обеспечения, которое может содержать что угодно, в зависимости от того, кто является другом разработчиков этого «программного обеспечения». В пакете с таким программным обеспечением пользователи обычно могут найти какое-то рекламное ПО и угонщиков браузера, но также нет никаких препятствий для вымогателей или внедрения троянских программ.

Разумеется, предупреждение о фиктивном обновлении не будет указывать на то, что вы действительно собираетесь внедрить программу-вымогатель Opqz.Эта установка будет скрыта под предупреждением о том, что якобы вам следует обновить Adobe Flash Player или какую-либо другую сомнительную программу.

Исходя из всего вышесказанного — вы должны очень подозрительно относиться ко всем рекламным письмам, которые приходят на вашу электронную почту, и избегать всех попыток установки неизвестного программного обеспечения на ваш компьютер. Также остерегайтесь внезапных обновлений «очень важного программного обеспечения, без которого ваш компьютер не может работать!» — по крайней мере, такие «обновления» доставят на ваш компьютер какое-нибудь простое вредоносное ПО.

Конечно, взломанные приложения тоже представляют собой ущерб. Использование P2P является незаконным и может привести к внедрению серьезного вредоносного ПО, включая программу-вымогатель Opqz.

Использование P2P является незаконным и может привести к внедрению серьезного вредоносного ПО, включая программу-вымогатель Opqz.

Подводя итог, что вы можете сделать, чтобы избежать внедрения вымогателя Opqz на ваше устройство? Несмотря на то, что нет 100% гарантии предотвращения повреждения вашего ПК, я хочу дать вам несколько советов по предотвращению проникновения Opqz. Вы должны быть осторожны при установке бесплатных программ сегодня.

Убедитесь, что вы всегда читаете, что предлагают установщики в дополнение к основной бесплатной программе.Держитесь подальше от открытия сомнительных вложений электронной почты. Не открывайте файлы от неизвестных адресатов. Конечно, ваша текущая программа безопасности всегда должна обновляться.

Вредоносная программа о себе открыто не говорит. Он не будет упомянут в списке доступных вам программ. Однако он будет замаскирован под какой-то вредоносный процесс, регулярно работающий в фоновом режиме, начиная с момента запуска компьютера.

UPD. 27.03.2020. Статистика, собранная нашей командой, показала интересную тенденцию: множество программ-вымогателей распространяется через торренты, и Opqz не исключение.Он был обнаружен в кино- и музыкальных раздачах на торрент-трекере 1337X. Так что будьте осторожны при загрузке чего-либо через Торрент!

В сообщении программы-вымогателя Opqz содержится следующая неприятная информация: